本文提供交换机和防火墙配置指南的摘要如下:本指南详细介绍了交换机和防火墙的配置方法,包括设置网络参数、安全策略等关键步骤。通过遵循本指南,用户可以轻松完成网络设备的安全配置,确保网络的安全性和稳定性。本指南适用于各种网络环境,是企业、个人用户进行网络安全配置的重要参考。

本文目录导读:

在现代网络架构中,交换机和防火墙是不可或缺的重要设备,交换机用于连接网络中的各个设备,实现数据的快速传输;而防火墙则用于保护网络的安全,防止未经授权的访问和攻击,本文将详细介绍交换机和防火墙的配置方法,帮助读者更好地理解和应用这些网络设备。

交换机配置

1、初始配置

(1)设置交换机名称、密码等基本信息,以便于管理和识别。

(2)配置交换机的端口,根据实际需求分配端口的功能,如接入网络、汇聚流量等。

(3)配置VLAN(虚拟局域网),将网络划分为不同的虚拟子网,提高网络的安全性和管理效率。

(4)配置STP(生成树协议),避免网络环路,保证网络的稳定性。

(5)配置QoS(服务质量)策略,确保关键业务的数据传输优先级。

2、高级配置

(1)配置交换机端口镜像,用于监控网络流量和异常行为。

(2)配置MAC地址绑定,防止非法设备接入网络。

(3)配置ARP优化,提高网络设备的通信效率。

(4)配置端口安全策略,限制端口的访问权限。

防火墙配置

1、基础配置

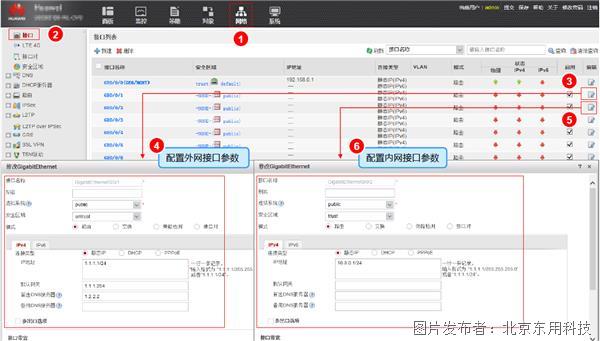

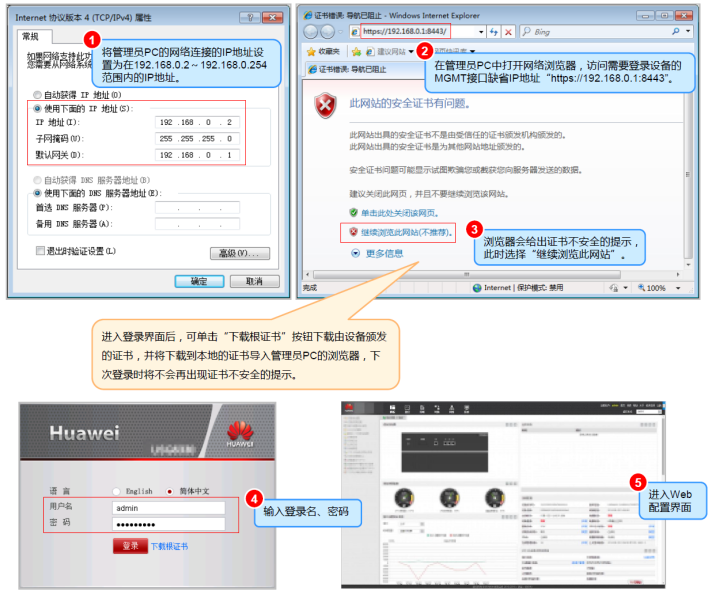

(1)设置防火墙的名称、IP地址、子网掩码等基本信息。

(2)配置防火墙的接口,划分内外网区域,设置路由策略。

(3)配置防火墙的认证方式,如用户名和密码、证书等。

(4)配置防火墙的日志功能,记录网络访问和攻击行为。

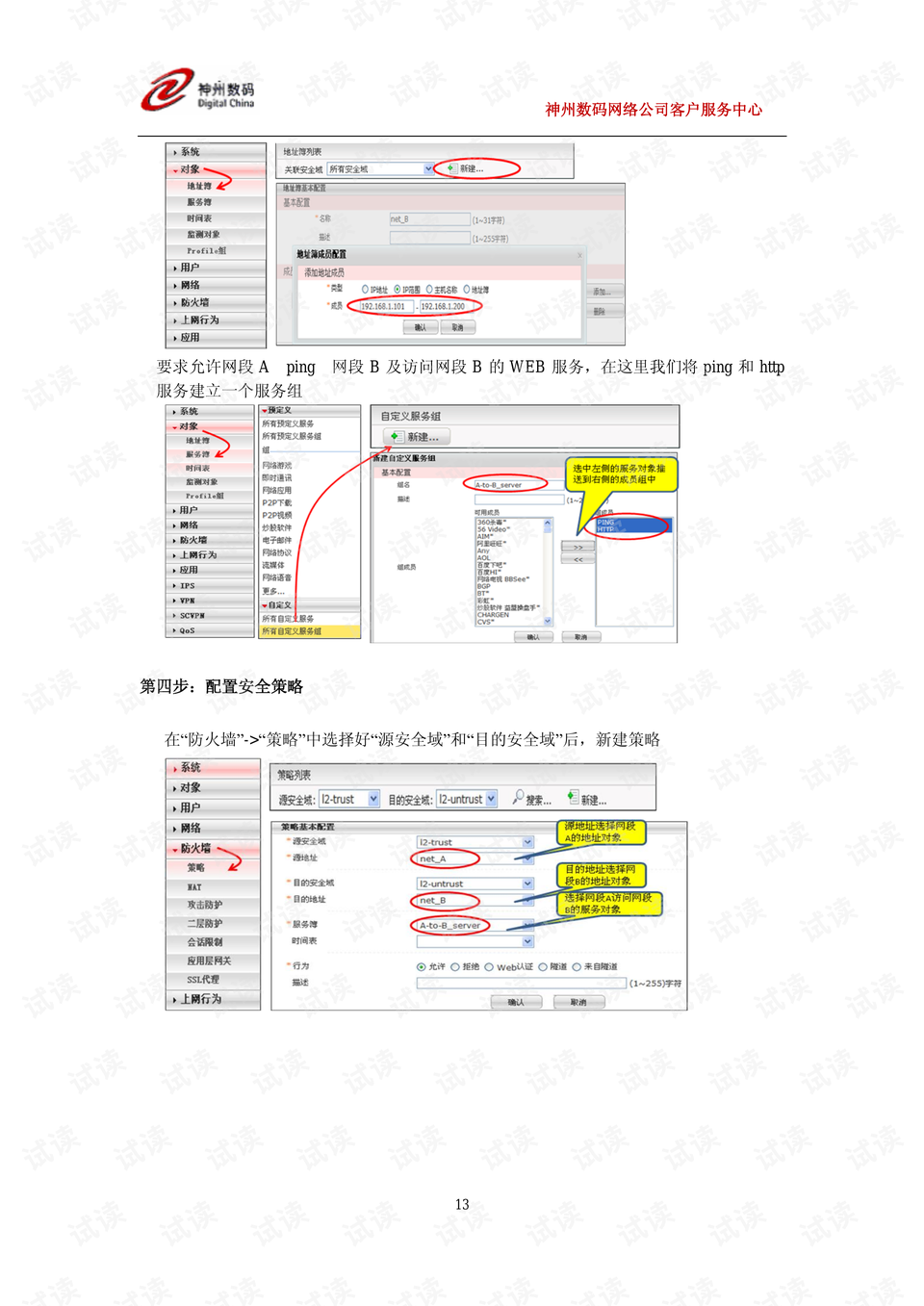

2、安全策略配置

(1)配置访问控制列表(ACL),根据IP地址、端口号等信息允许或拒绝网络访问。

(2)配置入侵检测与防御系统(IDS/IPS),检测和防御网络攻击,如病毒、木马等。

(3)配置VPN(虚拟私人网络),实现远程安全访问和数据传输。

(4)配置防火墙与第三方设备的联动,如入侵管理系统、日志系统等。

交换机与防火墙的联动配置

为了提高网络安全性和管理效率,交换机和防火墙可以进行联动配置,具体方法包括:

1、配置交换机将特定VLAN的数据流量发送到防火墙进行安全检测。

2、配置防火墙对交换机中的非法流量进行拦截和报警。

3、配置交换机和防火墙之间的日志同步,便于统一监控和管理。

4、配置动态路由协议,确保交换机和防火墙之间的路由畅通无阻。

配置注意事项与常见问题解决方案

在配置交换机和防火墙时,需要注意以下几点:

1、确保设备的硬件和软件版本兼容,避免因版本不匹配导致的问题。

2、在配置过程中,注意保护设备的安全,避免泄露敏感信息。

3、在修改配置前,务必备份原始配置文件,以便在出现问题时恢复。

4、遇到问题时,及时查看设备的日志信息,定位问题并采取相应的解决方案。

5、定期对设备进行维护和升级,确保其正常运行和安全性。

常见问题解决方案包括:网络连接故障、设备性能问题、安全事件处理等,针对这些问题,需要结合具体情况进行分析和处理,还需要关注最新的网络安全动态和技术发展,以便及时应对新的安全威胁和挑战,六、总结本文详细介绍了交换机和防火墙的配置方法以及注意事项,通过合理配置这些网络设备,可以提高网络的安全性和管理效率,保障业务的正常运行,在实际应用中,需要根据网络环境和业务需求进行灵活配置和优化,还需要关注网络安全动态和技术发展,不断提高网络安全防护能力,希望本文能对读者在交换机和防火墙配置方面提供一定的帮助和指导。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号